أحمد الرقمي ووكالات

كشفت شركة كاسبيرسكي الروسية لمكافحة الفيروسات الإلكترونية أن شبكة عالمية للتجسس الإلكتروني عبر الأنترنت تتجسس على الهيآت الدبلومساية والسياسية في المملكة المغربية.

الشبكة، التي اكتشفها خبراء روس، تستهدف مواقع الهيآت الدبلوماسية والحكومية ووكالات الأبحاث، والفيروس المعتمد فيها يتفوق عمليا على فيروس فلايم (Flame) الشهير الذي أثار ضجة عالمية العام الماضي.

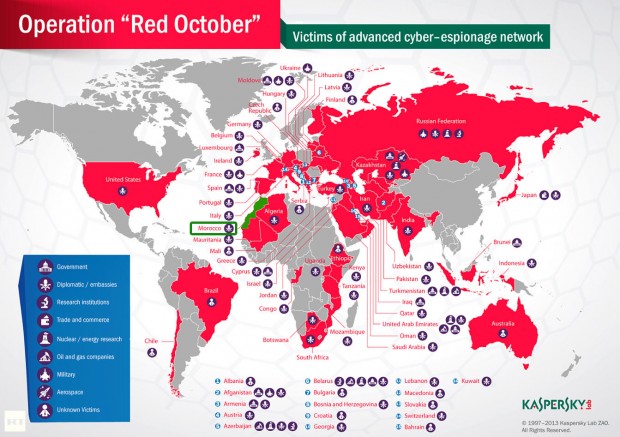

هذا النظام الفيروسي يستهدف 66 بلدا، مع التركيز على أوروبا الشرقية وجمهوريات الاتحاد السوفييتي السابق وآسيا الوسطى، إضافة إلى دول عديدة في أوروبا الغربية وأمريكا الشمالية وإفريقيا الشمالية.

وقد أعد هذا النظام، الذي أطلق عليه روكرا (Rocra) اختصارا لاسم أكتوبر الأحمر (Red October)، الإسم الذي منحه فريق كاسبيرسكي لهذا النظام، لسرقة البيانات من الهواتف الذكية، وتغيير خصائص معدات الشبكات، والحصول على ملفات من الأقراص الصلبة، بما في ذلك تلك الملفات التي محيت، والبحث في قاعدة بيانات البريد الإلكتروني ومخدمات تحميل الملفات المحلية بنظام إف تي بي (FTP).

وبخلاف البرمجيات المعقدة الأوتوماتيكية مثل فلايم (Flame) وغاوس (Gauss)، فإن هجمات أكتوبر الأحمر أكثر حذرا في اختيار الأهداف، بل تأتي في إطار الإعدادات التي وضعها المستخدم وضمن مجال البرمجيات التي يستخدمها، وحتى اللغة وطبيعة استخدام الملفات.

المعلومات المستخرجة من الأجهزة والشبكات المستهدفة تستخدم عادة للدخول إلى أنظمة أخرى، فعلى سبيل المثال المعلومات التي تم الحصول عليها يمكن استخدامها لمعرفة كلمات السر، وقد قام المخترقون القائمون على هذه الشبكة بإنشاء أكثر من 60 عنوانا وعدة مخدمات في مختلف المناطق والبلدان، معظمها في روسيا وألمانيا، والتي كانت تعمل في إطار بروكسي (proxy) لإخفاء الموقع الحقيقي للمخدم الرئيسي الذي مازال مجهولا حتى الآن.

واكتشف الخبراء أكثر من 1000 نوع تعود إلى 30 فئة مختلفة من برمجيات أكتوبر الأحمر، التي تبدو وكأنها تطلق نوعا واحدا من المهمات التي يحددها المخدم المخترق، إلا أن مجموعة من المهمات يتم تطبيقها في إطار النظام المستهدف. فعلى سبيل المثال الحصول على معلومات حول الهاتف وقائمة الاتصالات، وتاريخ الاتصالات، وقائمة المهمات، والرسائل النصية وحتى الحصول على تاريخ استخدام الهاتف بمجرد وصل الهاتف إلى النظام.

وهدف المخترقين هو الحصول على معلومات ووثائق تشكل خطرا على الحكومات أو الشركات والمنظمات والوكالات، في إطار التركيز على المعلومات الدبلوماسية والوكالات الحكومية حول العالم، وقام المخترقون باستهداف مجمعات الطاقة، بما فيها النووية، والهيئات التجارية والطيران والفضاء.

وعلى الرغم من عدم وجود دلائل واضحة حول المخترقين، إلا أن أدلة تقنية قوية تدل على استخدامهم لتعابير يستخدمها المبرمجون الروس والصينيون، وقد قاموا بتصميم تطبيقاتهم الخاصة الفريدة التي تتيح لهم الولوج إلى الأنظمة عبر برمجيات تعتمد نظام حصان طروادة للدخول من الباب الخلفي لهذا النظام أو ذاك، والملفات يمكنها التناغم مع مختلف الأنظمة مع الإبقاء على إمكانية الحصول على البيانات من الأجهزة المصابة. كل ذلك يتضمن تطبيقات أخرى تتيح للمخترقين الحصول على إمكانية الدخول إلى الأجهزة المصابة باستخدام أقنية اتصال أخرى وأنظمة مشفرة لسرقة المعلومات المشفرة بعدة أنظمة ومنها نظام آسيد كريبتوفاييلر (Acid Cryptofiler) المعروف أنه يستخدم من قبل منظمات كبرى مثل الناتو، والبرلمان الأوروبي، والمفوضية الأوروبية.

وتفيد معطيات مختبر كاسبيرسكي بأن أكتوبر الأحمر أكتشف عمليا في أكتوبر 2012، ولكنه كان يعمل، على الأقل، منذ عام 2007، وقد عمل مختبر كاسبيرسكي مع مجموعة من المنظمات الدولية في إطار التحقيق في هذه الحوادث، بما في ذلك الولايات المتحدة الأمريكية ورومانيا وبيلاروسيا.